Un allarme rosso per SharePoint sotto attacco: ecco come proteggersi

21/07/2025

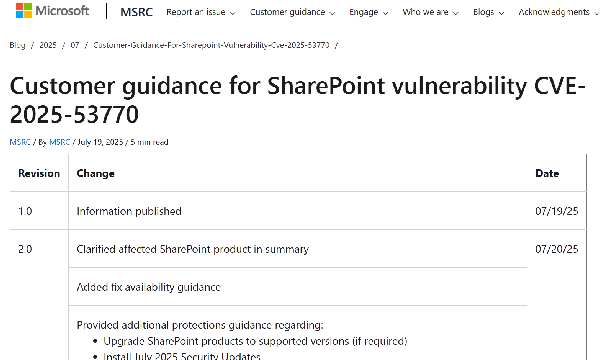

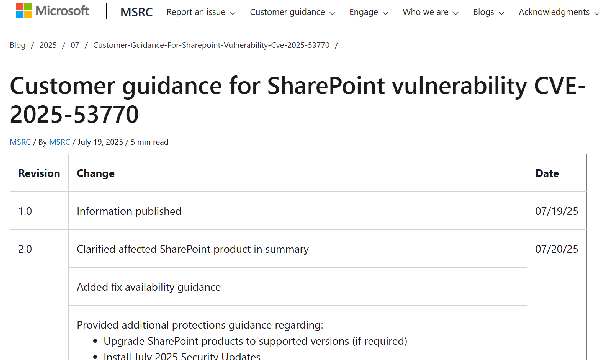

Una grave minaccia ha scosso il panorama della sicurezza informatica, colpendo duramente i clienti che utilizzano le versioni locali di Microsoft SharePoint Server. Microsoft, gigante della tecnologia, ha recentemente rilasciato importanti aggiornamenti di sicurezza, svelando al contempo i dettagli di una seconda vulnerabilità, anch'essa prontamente risolta con difese potenziate. Si sta assistendo a un'ondata di attacchi attivi che prendono di mira proprio le falle parzialmente affrontate dall'aggiornamento di sicurezza di luglio. La vulnerabilità più critica, identificata come CVE-2025-53770, presenta un punteggio CVSS di 9.8, un valore altissimo.

Essa consente l'esecuzione di codice remoto a causa della deserializzazione di dati non attendibili, una situazione estremamente pericolosa per i sistemi SharePoint Server on-premises. Questo significa che un aggressore potrebbe riuscire a far eseguire al server codici dannosi, assumendone il controllo completo. Non è l'unico problema: una nuova lacuna, la CVE-2025-53771, con un punteggio CVSS di 6.3, riguarda una falla di spoofing in SharePoint. La scoperta di questo difetto è stata attribuita a un ricercatore anonimo. Un comunicato di Microsoft ha chiarito che "una limitazione impropria di un percorso (path traversal) in Microsoft Office SharePoint consente a un aggressore autorizzato di effettuare spoofing su una rete". Queste due vulnerabilità sono collegate ad altre due falle di SharePoint, la CVE-2025-49704 e la CVE-2025-49706. La combinazione di queste lacune, conosciuta come la catena di exploit ToolShell, è stata già risolta nell'ambito dell'aggiornamento Patch Tuesday di luglio 2025.

L'azienda ha sottolineato che l'aggiornamento per la CVE-2025-53770 include "protezioni più robuste" rispetto a quello della CVE-2025-49704. Allo stesso modo, l'update per la CVE-2025-53771 offre "protezioni più robuste" rispetto a quello della CVE-2025-49706. Sebbene Microsoft avesse inizialmente descritto la CVE-2025-53770 come una variante della CVE-2025-49706, un portavoce ha confermato che l'attuale documentazione è corretta e che l'incongruenza iniziale non ha impattato le indicazioni fornite ai clienti. È fondamentale sottolineare che queste vulnerabilità interessano esclusivamente i server SharePoint on-premises. Non vi è alcun impatto per SharePoint Online all'interno di Microsoft 365. Le problematiche sono state risolte nelle seguenti versioni:

- Microsoft SharePoint Server 2019 (16.0.10417.20027);

- Microsoft SharePoint Enterprise Server 2016 (16.0.5508.1000);

- Microsoft SharePoint Server Subscription Edition;

- Microsoft SharePoint Server 2019 Core;

- Microsoft SharePoint Server 2016 (TBD).

Per contrastare efficacemente questi potenziali attacchi, si raccomanda agli utenti di:

- Utilizzare le versioni supportate di SharePoint Server on-premises (SharePoint Server 2016, 2019 e SharePoint Subscription Edition);

- Applicare gli ultimi aggiornamenti di sicurezza disponibili;

- Assicurarsi che l'Antimalware Scan Interface (AMSI) sia attivo e abilitare la modalità completa per una protezione ottimale, in combinazione con una soluzione antivirus appropriata come Defender Antivirus;

- Implementare Microsoft Defender for Endpoint o soluzioni equivalenti per la protezione dalle minacce;

- Ruotare le chiavi macchina ASP.NET di SharePoint Server. Una volta applicati gli aggiornamenti di sicurezza o abilitato l'AMSI, è di cruciale importanza ruotare le chiavi macchina ASP.NET di SharePoint Server e riavviare IIS su tutti i server SharePoint.

Se non fosse possibile abilitare l'AMSI, la rotazione delle chiavi diviene comunque necessaria dopo l'installazione del nuovo aggiornamento di sicurezza. Questa emergenza arriva mentre Eye Security ha rivelato che almeno 54 organizzazioni sono state compromesse. Tra queste si annoverano banche, università ed enti governativi. L'inizio degli exploit attivi pare sia avvenuto intorno al 18 luglio. In risposta, la U.S. Cybersecurity and Infrastructure Security Agency (CISA) ha inserito la CVE-2025-53770 nel suo catalogo delle Known Exploited Vulnerabilities (KEV), imponendo alle agenzie esecutive civili federali (FCEB) di applicare le correzioni entro il 21 luglio 2025.

Clicca per ingrandire l'immagine

Articolo del 21/07/2025

marketing - retail - ecommerce - intelligenza artificiale - AI - IA - digital transformation - pmi - high yield - bitcoin - bond - startup - pagamenti - formazione - internazionalizzazione - hr - m&a - smartworking - security - immobiliare - obbligazioni - commodity - petrolio - brexit - manifatturiero - sport business - sponsor - lavoro - dipendenti - benefit - innovazione - b-corp - supply chain - export - - punto e a capo -

BusinessCommunity.it - Supplemento a Guida Computer e t. - Reg. Trib. Milano n. 431 del 19/7/97

Dir. Responsabile Gigi Beltrame - Dir. Editoriale Claudio Gandolfo

Il magazine ha cadenza settimanale, esce online il mercoledì mattina alle 7. La redazione posta alcune notizie quotidianamente, senza alcuna cadenza fissa.

Inoltre BusinessCommunity.it realizza la miglior rassegna economico finanziaria sul web, aggiornata in tempo reale.

Tutti gli articoli pubblicati dal 2014 nei magazine

© 2009-2026 BusinessCommunity.it. Tutti i Diritti Riservati. P.I 10498360154